2020年,Cobalt Strike和Metasploit佔所有惡意軟件C&C服務器的四分之一

安全公司Recorded Future表示,去年它跟蹤了10,000多個惡意軟件命令和控制服務器

最近更新時間 2021-01-08 00:12:32

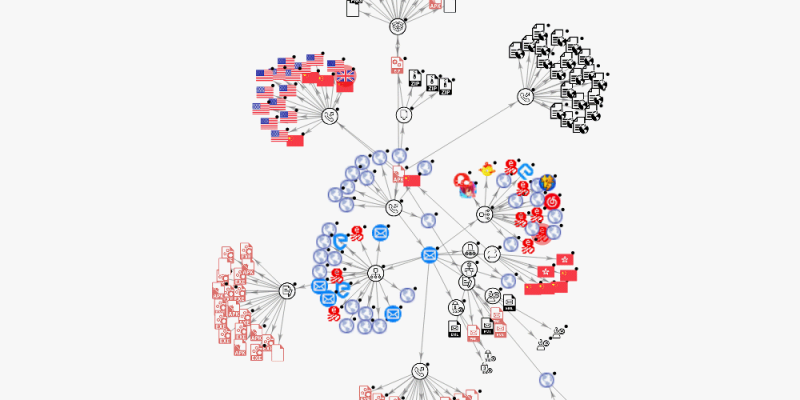

威脅情報公司Recorded Future在一份報告中表示,Cobalt Strike 和Metasploit 是安全研究人員最常使用的兩個滲透測試工具,佔2020年已部署的所有惡意軟件命令和控制(C&C)服務器的四分之一以上。

這家安全公司表示,去年追蹤了10,000多個惡意C&C服務器,涉及80多種惡意軟件。

這些人員使用各種方法部署了惡意軟件。如果惡意軟件感染了受害設備,它將向命令和控制服務器報告,並從該服務器請求新命令或上傳信息。

根據Recorded Future的說法,這些滲透測試工具包中的兩個現已成為託管惡意軟件C&C服務器的最廣泛使用的兩項技術,即Cobalt Strike(佔2020年所有惡意軟件C&C服務器的13.5%)和Metasploit(佔10.5%)。

Cobalt Strike 是一個封閉源代碼的 “對抗性仿真” 工具包,惡意軟件多年來一直在遭受破解和濫用,去年在1,441臺服務器上發現了該工具包。

第二個是由安全公司Rapid7開發的開源滲透測試工具包Metasploit,由於多年來一直不斷更新,因此也被惡意軟件人員廣泛使用。